Popularni alat za arhiviranje datoteka, WinRAR, u siječnju je zakrpao sigurnosni propust pomoću kojeg su hakeri mogli postavljati malware, odnosno nastanjivati maliciozne programe na sve verzije softvera u posljednjih 19 godina.

Ranjivost aplikacije prošle je godine otkrila tvrtka Check Point Software, koja je zaključila kako se greška nalazi u biblioteci UNACEV2.DLL library, sastavnom dijelu svake verzije WinRAR-a u zadnja dva desetljeća. Dotični library, koji nije bio ažuriran od 2005., zaslužan je za raspakiravanje arhiva u ACE format. Upravo se na taj način mogao postaviti maliciozni kod.

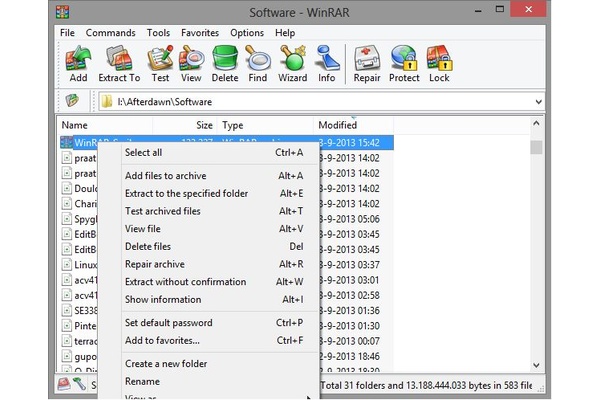

Kada se .ace arhiva preimenuje u .rar, moguće je – odnosno, bilo je moguće – manipulirati radom alata na način da raspakira sadržaj arhive u Startup mapu, što je moglo otvoriti put daljnjim neželjenim radnjama.

Ne postoji garancija da hakeri nisu iskoristili propust aplikacije, što znači da je u opasnosti bilo više od pola milijarde WinRAR korisnika. Stručnjaci iz Check Pointa uspjeli su, prilikom ispitivanja ranjivosti, postaviti malware u Windows Startup folder. To znači da bi se računalo nakon pokretanja zarazilo, a osoba koja je malware postavila, preuzela bi kontrolu nad njime.

CVE-2018-20250: WinRAR Vulnerability Found after 19 Years of Possible Exploitation https://t.co/M8qog0R4T7 via @InfoSecHotSpot pic.twitter.com/SaZc4h0xMP

— Sean Harris (@InfoSecHotSpot) February 21, 2019

Nakon detekcije problema, WinRAR je otklonio sigurnosni propust. Mnogobrojni useri sada ga, dakle, mogu nastaviti neometano koristiti.

Pogledajte video koji dodatno objašnjava cijelu situaciju:

Piše: D.S.