Što je clipper malware?

Početkom ove godine, točnije 8. siječnja, je na Google Play Storeu uočen prvi “clipper malware”. Naravno, došao je zamaskiran u “običnu” aplikaciju, no njegov cilj je bio naštetiti vlasniku telefona ukoliko bude radio kakve transakcije s kriptovalutama.

Clipper malware je malware koji cilja na aplikacije za upravljanje kriptovalutama (cryptocurrency wallets) i to tijekom transakcije. Ako ste ikada koristili novčanik za kriptovalute, onda znate da je to aplikacija u kojoj se čuvaju vaše kriptovalute, ali najčešće možete i slati kriptovalute drugim osobama.

Da biste slali i primali kriptovalute, svaki novčanik ima svoj unikatni broj, odnosno adresu. Ta adresa je dugački niz znakova (npr. “16NDZ456ndSat6ldebnyy12085bJU”). Ako vi nekome šaljete kriptose, u aplikaciji za slanje istih ćete morati unijeti taj niz znakova koje će vam dati osoba kojoj šaljete novce.

I tu dolazimo do Clipper malwarea. On u trenutku transakcije mijenja adresu primatelja (ovaj čudni niz znakova gore), te ga mijenja s drugim. Kada vi odobrite transakciju, ako ne primijetite da vam se promijenila adresa onome kome šaljete, poslat ćete novce nepoznatoj osobi. Točnije, autoru clipper malwarea. Tu može nastati veća financijska šteta ako šaljete veće iznose preko walleta.

Kako clipper malware radi?

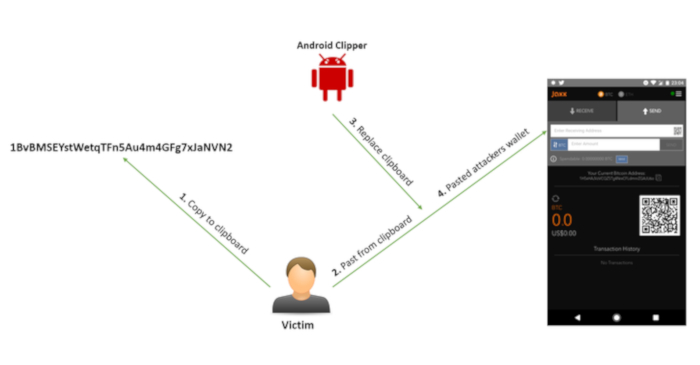

Clipper malware zapravo radi dosta lukavo. On prati vaš clipboard na mobitelu. To je ono “privremeno mjesto” gdje se sprema sve što vi kopirate. Ako kopirate neki tekst, on se spremi u clipboard na mobitelu. Ako kopirate neki URL, on se kopira u clipboard itd.

Ovaj malware prati clipboard i kada shvati da se u clipboardu nalazi wallet adresa, on ju zamijeni s drugom adresom (op.a. adresom hakera koji je napravio clipper malware). I naravno – kada vi zalijepite tu adresu u aplikaciju za slanje kriptovaluta, zalijepit ćete krivu adresu.

A to nije banka da možete stopirati transakciju. Kada kriptosi odu iz vašeg novčanika, oni su otišli. Ako ste upisali krivu adresu, ne možete više ništa. I zato su ovi malwarei relativno opasni za one koji trguju s kriptovalutama.

Koliko dugo su takve aplikacije na tržištu?

Clipper malwarei, sami po sebi, nisu ništa novo. Oni su se pojavili na tržištu negdje u 2017. godini, ali su većinom bili fokusirani na Windows mašine. Ipak su ljudi većinom trgovali na računalu i preko web stranica za trgovanje kriptovalutama.

Nakon toga su se clipper malware aplikacije za Android razvijale i prodavale na crnom tržištu, odnosno mogli ste ih skinuti samo s nekih čudnih web stranica. Teško da bi netko to uspio tada progurati na Google Playu.

Nažalost, ove godine se pojavila prva takva aplikacija na Google Play i uspjela je proći Googleovu provjeru. Samim time, korisnici bi mislili da je aplikacija sigurna i mogli su je skinuti bez ikakvih problema. I to je upravo ono što je autor aplikacije htio napraviti. Staviti ju tamo među provjerene aplikacije kako korisnici ne bi preispitivali sigurnost iste.

Koja aplikacija je bila zaražena?

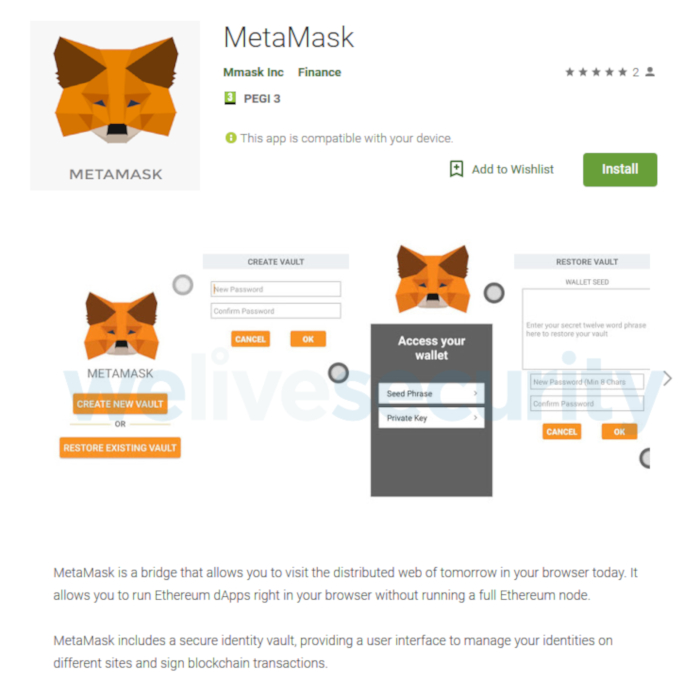

Aplikacija koja je bila zaražena se zvala MetaMask. Problem je što je ovo pravi servis koji nudi podršku za distribuirane Ethereum aplikacije. Nećemo ulaziti previše u detalje oko ovoga, no radi se o pravom servisu koji nema (još) službenu Android aplikaciju.

Netko je napravio aplikaciju “MetaMask” i predstavljao ju kao službenu aplikaciju ovog servisa. Naravno, neki korisnici su je “prihvatili” i skinuli, no nije učinjena prevelika šteta. Sigurnosne kompanije su na vrijeme uspjele detektirati dotični malware i vrlo ju brzo, u koordinaciji s Googleom, maknuti s Google Playa.

Kako se zaštititi od clipper malwarea?

Iako se ovo sve možda čini dosta gadno, zapravo se relativno lako zaštititi od ovog malwarea. Samim time što znate kako radi i kako ga detektirati je 90 posto posla! Ako nekome šaljete novce preko walleta ili aplikacije za slanje kriptovaluta, nakon što kopirate primateljevu adresu, provjerite dva puta (!) da je to ona adresa koju vam je primatelj dao! To ćete odmah vidjeti ako je nešto krivo.

Drugo, aplikacije uvijek skidajte samo s Google Playa, a ne s third-party stranica. Da, kao što vidimo, i na Google Playu se pojave takve aplikacije ali ovo je jedna u dvije godine. Nadalje, provjerite broj skidanja aplikacije. Ako ima jako malo skidanja, nemojte ju skinuti! Ili prvo provjerite da stvarno kompanija koja stoji iza nje postoji i da je to službena aplikacija.

MetaMask nigdje nema link za Android aplikaciju i očito je da nema takvu aplikaciju. Da je to netko išao provjeriti, odmah bi mu ovo bilo sumnjivo. Nije loše ni provjeriti ime programera/kompanije koja je postavila aplikaciju online. Ako je neko čudno ili nepoznato ime, onda vjerojatno nije službena aplikacija. Samo malo pažnje kod ovakvih transakcija i ovi malwarei vam neće moći ništa.

Piše: B.P.