Neki korisnici ne žele plaćati licence za Microsoft Office pa pronalaze alternative za njegovo korištenje. Iako su dostupni besplatni paketi programa kao što su LibreOffice ili OpenOffice, te besplatne online verzije Office programa i Googleovih varijanti kao što su Google Docs ili Google Sheets, dio korisnika odlučuje se na preuzimanje piratskih verzija Microsoft Officea.

Najnovije istraživanje utvrdilo je da takvi programi sadrže cijeli niz raznoraznih vrsta opasnog malwarea.

Krekirane verzije Microsoft Officea

Svi znamo da je stopa cyber napada u porastu pa se olako shvaća preuzimanje softvera iz nepouzdanih online izvora.

Tvrtka AhnLab Security Intelligence Center (ASEC) identificirala je kako su trenutno jedni od najopasnijih softvera koje možete preuzeti upravo krekirane verzije Microsoft Officea.

Sučelje ovih programa jako nalikuje na službenu verziju Microsoft Officea i korisnici nisu ni svjesni činjenice da je u sklopu njih prerušeni malware.

Korisnicima se omogućuje izbor verzije Officea koju žele instalirati, jezika te 32-bitne ili 64- bitne konfiguracije.

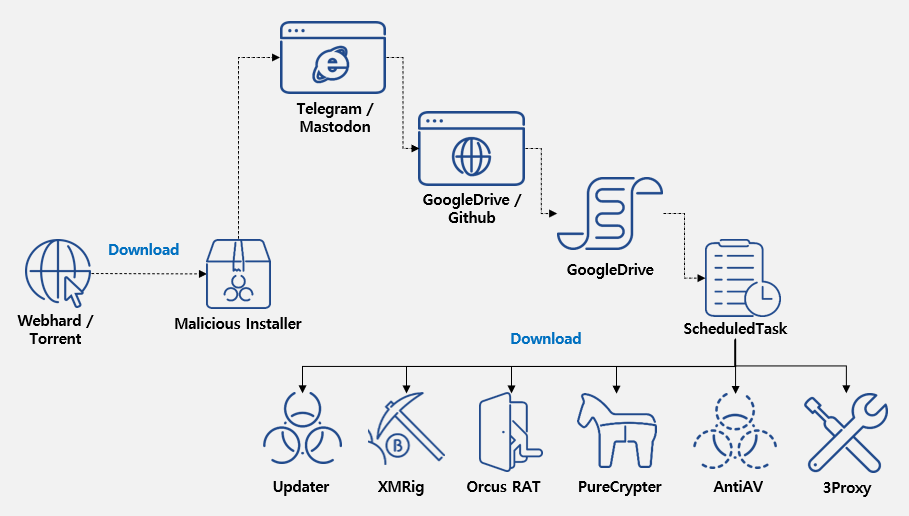

Ono što se u pozadini svega događa je unos .NET malwarea koji se spaja na Telegram i Mastodon kanale s kojih se preuzima URL. Kako cijeli proces ne bi izgledao sumnjivo, URL se veže uz Google Drive ili GitHub i na taj se način prevenira potencijalna aktivacija antivirusnog programa.

Kakav se malware instalira na korisnikovom računalu?

Jednom kad je prethodno opisani proces odrađen, malware se uz pomoć tzv. „Updater“ modula veže uz Windows Task Scheduler kako bi osigurao aktivnost u trenucima kad se odrađuje rebootanje sustava.

ASEC je utvrdio da u tom trenutku započinje instalacija sljedećeg malwarea:

- Orcus RAT – Omogućuje kontrolu s udaljene lokacije uključujući keylogging, pristup web kameri, snimke zaslona te manipulaciju sa sistemskim podacima.

- XMRig – Izvodi rudarenje kriptovaluta putem korištenja resursa sustava i staje s aktivnosti kad korisnik ima veću potrošnju resursa (npr. tijekom gejminga).

- 3Proxa – Konvertira zaražene sustave na proxy servere s otvaranjem 3306 porta i ubacivanjem u legitimne procese kako bi se otvorio put za maliciozni promet.

- PureCrypter – Preuzima dodatne maliciozne datoteke iz vanjskih izvora kako bi se infekcija produžila.

- AntiAV – Ometa i onemogućuje rad sigurnosnih softvera putem modifikacije njihovih konfiguracijskih datoteka, preveniranjem da rade na ispravan način te povećavanjem ranjivosti sustava za aktiviranje drugih malicioznih komponenti.

Nažalost, čak i ako korisnik otkrije ovaj malware i ukloni ga, spomenuti „Updater“ modul će ga ponovno vratiti.

Cjelovit izvještaj AhnLab Security Intelligence Centera dostupan je na sljedećoj poveznici.

Ovaj primjer pokazuje kako bi svatko morao u širokom luku izbjegavati piratske verzije bilo kojeg softvera. Trenutno su aktualne i jako opasne verzije Microsoft Officea, no zapravo bilo kakav krekirani softver može napraviti nepovratnu štetu vašem računalu.

Uvijek preuzimajte sadržaje s pouzdanih i legitimnih stranica i nemojte štedjeti na kupnji softvera koji vam trebaju.

Piše: Ervin Mičetić