Poznata antivirusna tvrtka ESET otkrila je snažan zlonamjerni softver, nazvan Lojax, koji kada zarazi Windows računalo žrtve postaje gotovo nemoguće za ukloniti. Sumnja se da je ovaj Malware došao iz skupine hakera povezanih s Kremljom poznatim pod imenom “Fancy Bear”.

Čini se da su ovi ruski hakeri, koji su pod pokroviteljstvom države, uspjeli napraviti ono što se do sada činilo nemogućim, a to je da virus preživi na računalu I nakon potpuno nove instalacije Windowsa.

Ovaj malware, poput klasičnih antivirus programa prolazi sve štitove, na taj način što imitira sigurnosni alat pod nazivom “LoJack”, koji služi za zaštitu računala od krađa, što drugim rječima govori da ga je teško ukloniti iz računala.

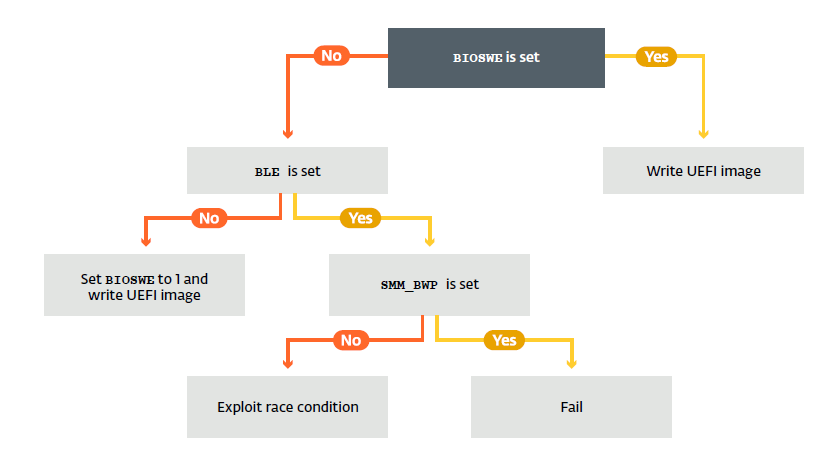

Prema navodima iz ESET-a obzirom da je taj sigurnosni alat namjenjen prvenstveno da onemogući kradljivce da instaliraju novi operativni sustav ili zamjene hard disk on je smješten u sam UEFI čip I na taj način je neovisan o formatiranju diska I ponovnoj instalaciji Windowsa.

Ruski hakeri su ovu činjenicu iskoristili za svoj Malware koji se također smješta u flash memoriju unutar UEFI-a I na taj način je potpuno zaštičen od brisanja. Dok većina antivirusnih programa dozvoljava neometan rad “LoJack”-a jer je namjenjen za zaštitu računala od krađe I ima svu moguću dozvolu od operativnog sistema.

Prema ESET-u Lojax je zapravo prvi UEFI Rootkit viđen u stvarnoj uporabi, jer do sada se samo razmatralo o ovakvoj mogućnosti (UEFI Rootkit) u svijetu sigurnosnih stručnjaka, iako ih nitko nikada nije koristio.

Za sada nije otkriveno gdje se ovaj opasni malware do sada krositio, ali se nagađa da su se ovim malwareom inficirale neke vladine institucije na području Balkana I još u nekim istočnim I centralnim europskim državama.

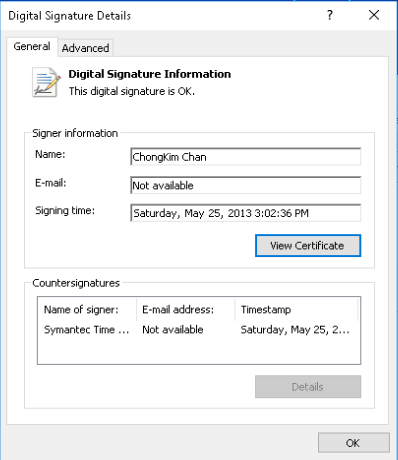

Ipak postoji i dobra vijest u vezi ovog slučaja, a to je da se možete zaštiti od Lojax malwarea jednostavnim uključivanjem opcije “Secure Boot”. Uključivanjem ove opcije vase računalo provjerava jesu li sve komponente računala, uključujući I firmware autentične sa digitalnim certifikatom koji je izdao proizvođač.

Opasni malware ne prolazi ovu provjeru i nemože se kopirati u flash memoriju. Opcija Secure Boot standardno dolazi sa Windows 10 sistemima, a može se i ručno uključiti unutar BIOS-a.

ESET također preporučuje vlasnicima računala da ažuriraju firmver na matičnoj ploči kako bi spriječili hakere da iskorištavaju ranjivosti u kodu.

Više detalja pročitajte ovdje.

D.M.