Svaki ljubitelj Indiana Jones filmova se vjerojatno sjeća scene u kojoj Indy pokušava zamijeniti zlatni kipić s vrećom pijeska nakon čega se aktivira niz smrtonosnih zamki i naš junak pokušava pobjeći glavom bez obzira. Otrovne strelice lete na sve strane a zrakom se širi zaglušujući zvuk tutnjave kamenih gromada koje otpadaju sa zidova starog hrama.

Koristeći posljednje atome snage izbjegne sigurnu smrt samo da bi pao pred oštrice hrđavih koplja i strijela plemena domorodaca čija kamena lica ne pokazuju niti trunku razumjevanja ili smisla za šalu.

Vrlo vjerojatno se tako i današnji IT administratori osjećaju kada treba napraviti rotaciju lozinki privilegiranih računa ili neke druge radnje unutar sustava koje mogu u trenu zaustaviti poslovne procese i dignuti na noge pleme lokalnih managera i voditelja IT odjela. No to ne treba biti slučaj.

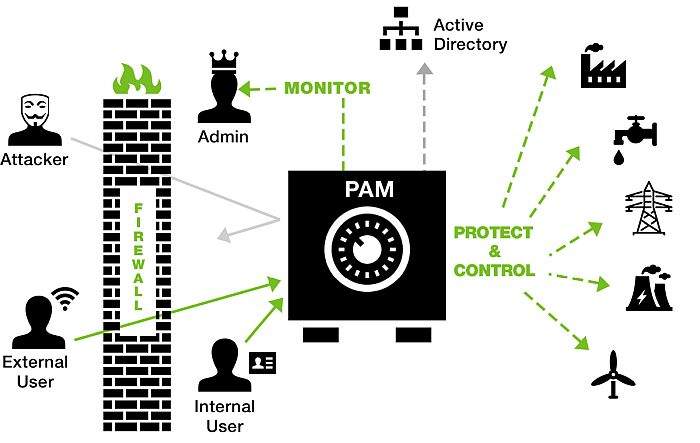

Činjenica je da su današnje tvrtke izložene nizu sofisticiranih sigurnosnih prijetnji koje mogu uzrokovati veliku financijsku štetu ali i narušiti ugled tvrtke. Takve prijetnje mogu doći od strane zlonamjernih pojedinaca ili grupa izvan organizacije, ali mogu biti uzrokovane i pojedincima unutar organizacije. Tvrtke danas ulažu velike napore kako bi adekvatno zaštitile povjerljive informacije i svoje podatke od takvih prijetnji.

To nije nimalo lako jer današnji informacijski sustavi su kompleksni i rašireni preko različitih geografskih lokacija i računalnih oblaka. Većina nedavnih sigurnosnih propusta ima jednu stvar zajedničku: postignuti su kroz eksploataciju korisničkih lozinki. U velikom broju slučajeva korisničke lozinke su hakirane kroz različite tehnike društvenog inženjeringa. Zatim se povisuje razina pristupa kako bi se u konačnici došlo do privilegiranih računa – ključeva carstva.

Problem s takvom vrstom sigurnosnog proboja je što može proći neopaženo mjesecima, a to daje napadačima dovoljno vremena da pronađu i preuzmu sve povjerljive podatke. Na žalost većina korisnika ne razumije u potpunosti kako privilegirani računi funkcioniraju kao niti rizike koje dolaze s njihovom eksploatacijom i zlouporabom. To čini organizaciju još ranjivijom.

IBMov tim stručnjaka za testiranje sigurnosti, IBM X-Force Red, 2017. godine je predstavio snažnu platformu za dešifriranje lozinki (Cracken) kako bi prikazao ozbiljnost problema. Kada je riječ o dešifriranju lozinki, napadači sa svega nekoliko tisuća dolara mogu izgraditi platformu za dešifriranje koja može dešifrirati većinu Microsoft Windows lozinki u svega nekoliko dana. To je loša informacija za sve organizacije koje ne poduzimaju dodatne korake kako bi zaštitili svoje privilegirane račune.

Privilegirane račune možemo pronaći gotovo svugdje unutar IT okruženja. Predstavljaju jedan od temeljnih dijelova sustava koji omogućava upravljanje ogromnim mrežama hardvera i softvera koje napajaju informacijski ekosustav. Ipak za većinu ljudi oni su nevidljivi. Privilegirani račun može biti ljudski ili strojni. IT stručnjaci ih koriste za upravljanje aplikacijama, softverom i serverskim hardverom. Omogućavaju specijalnu razinu pristupa određenim resursima unutar sustava. Neki strojni računi su zapravo računi aplikacija koje ih koriste za pokretanje servisa s posebnim ili povišenim pravima.

Provođenje kompleksne sigurnosne politike koja uključuje niz sigurnosnih pravila je iznimno teško bez adekvatnog alata. Razlog je u količini privilegiranih računa (procjena je da ih ima pet puta više nego što ima zaposlenika) ali i u činjenici da mnogo resursa unutar IT okruženja ovisi o tim privilegiranim računima za odrađivanje svakodnevnih zadaća. Kao što Indiana ima svoj bič bez kojeg ne ide nikuda tako i IT Administrator treba alat koji bi mu pomogao izbjeći sve zamke i pobrinuti se da sustav funkcionira besprijekorno.

Jedan od takvih alata je svakako Secret Server. Secret Server predstavlja dodatan sloj apstrakcije između korisnika i sustava. Sastoji se od baze podataka u koju se pohranjuju lozinke, povjerljivi podaci, podaci o bankovnim računima, PIN brojevima i druge povjerljive informacije. Svi podaci se prije pohrane šifriraju AES 256-bitnom enkripcijom. Ono što čini ključnu razliku za svakog IT administratora je što Secret Server može pretražiti korisničko okruženje i pronaći sve privilegirane račune kao i sve druge resurse koji o njima ovise.

Nakon toga se mogu kreirati kompleksne lozinke za navedene račune i vršiti rotacija lozinki na samim računima i povezanim resursima sukladno definiranim vremenskim intervalima. IT administratori čak niti ne trebaju znati lozinke za privilegirane račune već samom resursu mogu pristupiti kroz integrirani pokretač veza. Sve sesije unutar sustava se mogu snimati i pohranjivati u obliku video zapisa za potrebe audita. Za dodatnu sigurnost se može aktivirati i modul za analizu ponašanja koji će detektirati sumnjive aktivnosti odnosno odstupanja u načinu korištenja privilegiranih računa.

Jedan od značajnijih sigurnosnih propusta u 2017. godini pretrpila je globalna tvrtka iz financijskog sektora nakon što je otkriveno da su na javnom GitHub repozitoriju pohranili skup korporativnih VPN lozinki. To je otprilike kao i da ste ključ od auta ‚pohranili‘ na sjedalo u tramvaju.

Privilegirani računi su jedan od najranjivijih dijelova IT sustava što ih i čini glavnom metom svih hakera. Bilo da želite olakšati posao svojim administratorima ili dovesti vaše poslovanje u sukladnost sa sigurnosnim regulativama, upravljanje privilegiranim računima i alati koji to olakšavaju bi trebali biti na vrhu vaših prioriteta.

Vaš primjerak Secret Server alata kao i niz drugih besplatnih alata za procjenu sigurnosti možete pronaći na službenim stranicama tvrtke Nestec ovdje.

Tvrtka Thycotic je osnovana 1996. Godine. Proizvode rješenja za zaštitu privilegiranih računa koja trenutno koristi preko 10.000 klijenata diljem svijeta, od kojih 20% spada u Fortune 500 tvrtke. Thycotic rješenja su višestruko nagrađivana od strane korisnika i struke. Ove godine su treći put za redom nagrađeni u kategoriji upravljanja privilegiranim računima, 2018 Cybersecurity Excellence Awards, i to zlatnom medaljom.

Autor: S.V.