Malware VPNFilter se često povezuje s Ruskim vlastima, a nakon što zarazi vaš router, može manipulirati vašim Internet prometom, skupljati podatke o vama i služi kao lansirna točka za mnoge Internet napade …

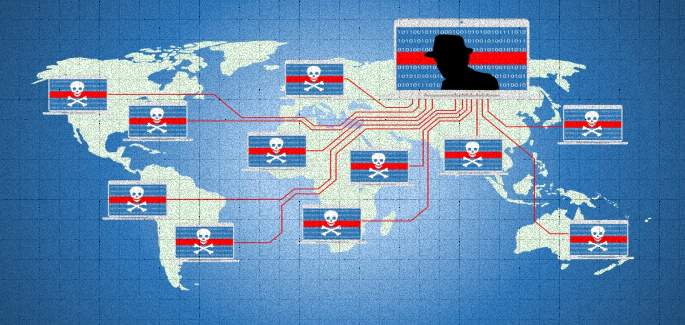

Ne prođe ni mjesec dana, a da opet nemamo globalni problem s malwareom. Ovaj puta je to VPNFilter – malware koji je inficirao preko milijun routera, odnosno točan broj se ne zna ali se sumnja na ovu brojku. Nedavno je CISCO napravio izvješće u kojem tvrde da znaju za 700.000 slučajeva, ali je ta brojka u stvarnosti mnogo veća. Točnije, veća od milijun zaraženih routera.

VPNFilter je malware koji se instalira na vaš Wi-Fi router i trenutačno je lociran u preko 54 zemlje što dovoljno govori o razmjerima ovog malwarea. Nažalost, on se instalira na sve popularne modele routera (op.a. popis routera koje ovaj malware “pogađa je naveden malo kasnije u tekstu). Važno je napomenuti da ovo nije “exploit router malware” i napadač ne može naći vaš router i koristiti ga za svoje ciljeve niti pristupiti vašim podacima na mreži. To je softver koji se instalira na vaš router, ali svejedno može učiniti neke gadne stvari. Sasvim nenamjerno.

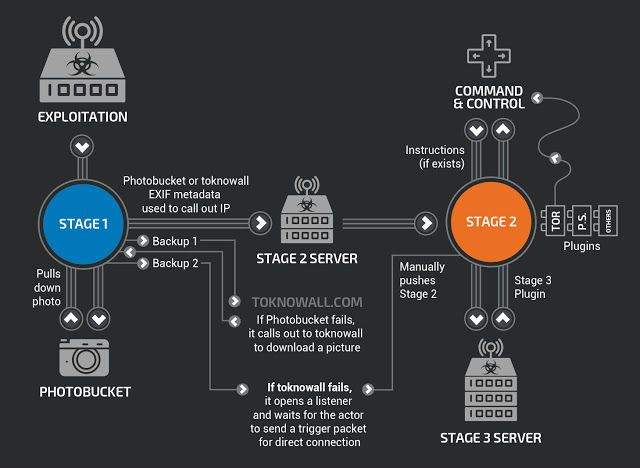

Man-in-the-middle

Ovaj malware se ponaša kao “man in the middle” koji presreće vaš Internet promet. Vi se preko svog routera pokušavate spojiti na neku HTTPS stranicu, no VPNFilter ga preusmjerava na web stranicu koja ne može prihvatiti vaš zahtjev, te se onda router prebacuje na nezaštićenu HTTP web stranicu.

Kada se to dogodi, vaš Internet promet više nije zaštićen, odnosno kriptiran i VPNFilter može pratiti vaš odlazni i dolazni promet. Očekivano ponašanje bi bilo da malware preusmjerava sav promet na udaljeni server kako bi se taj promet kasnije mogao analizirati. No, VPNFilter ne radi tako. On odmah, “na licu mjesta” filtrira promet i traži osjetljive podatke kao što su vaša korisnička imena i lozinke, brojevi kartica i slično, te ih onda šalje na udaljene servere za koje se vjeruje da su povezani s Ruskom Vladom, odnosno ljudima koji upravljaju državom.

Nadalje, VPNFilter može “lažirati” odgovor na vaš zahtjev, kako bi vam duže vrijeme trebalo da shvatite kako nešto nije u redu.

Ovaj malware nije lako otkriti, a sigurnosni stručnjaci predlažu da pratite zaražene modele routera, te ako posjedujete jedan, da napravite sve što možete da ga resetirate na tvorničke postavke kako biste obrisali ovaj malware. Naravno, ponekad nije dovoljan ni “hard reset”. No, o tome kasnije u tekstu.

Routeri koji su do sada zaraženi

Routeri koji su do sada zabilježeni kao potencijalno “opasni” su sljedeći:

– Asus uređaji: RT-AC66U, RT-N10, RT-N10E, RT-N10U, RT-N56U

– D-Link: DES-1210-08P, DIR-300, DIR-300A, DSR-250N, DSR-500N, DSR-1000, DSR-1000N

– Huawei: HG8245

– Linksys: E1200, E2500, E3000, E3200, E4200, RV082, WRVS4400N

– Mikrotik: CCR1009, CCR1016, CCR1036, CCR1072, CRS109, CRS112, CRS125, RB411, RB450, RB750, RB911, RB921, RB941, RB951, RB952, RB960, RB962, RB1100, RB1200, RB2011, RB3011, RB Groove, RB Omnitik, STX5

– Netgear: DG834, DGN1000, DGN2200, DGN3500, FVS318N, MBRN3000, R6400, R7000, R8000, WNR1000, WRN2000, WRN2200, WNR4000, WNDR3700, WNDR4000, WNDR4300, WNDR4300-TN, UTM50

QNAP: TS251, TS439 Pro, drugi QNAP NAS uređaji koji koriste QTS softver

– TP-Link: R600VPN, TL-WR741ND, TL-WR841N

– Ubiquiti: NSM2, PBE M5

– ZTE: ZXHN H108N

Što napraviti ako je i vaš router zaražen

Prvo što biste trebali napraviti je rebootati vaš router. To možete napraviti tako da router ištekate iz struje na 30+ sekundi i ponovno ga uključite. Mnogi routeri očiste sve iz memorije kada ovo napravite, te kada ih ponovno uključite, oni su “čisti”. Točnije, uništiti će instalirane aplikacije na sebi.

Zatim biste trebali tvornički resetirati vaš router. Kako to napraviti, naći ćete na web stranicama proizvođača vašeg routera. Najčešće je to pritiskanje određene kombinacije tipki na vašem routeru.

Kada tvornički resetirate router, instalirajte zadnji firmware koji možete. Ponavljamo, sve te informacije možete naći na stranicama proizvođača vašeg routera.

Zatim napravite sigurnosnu provjeru vašeg routera:

1) Nikad, ali nikad, ne koristite defaultno korisničko ime i lozinku koju dobijete s routerom. Pošto svi routeri proizvođača (ili modela) imaju isti kombinaciju korisničkog imena i lozinke, prelako ga je “hakirati” i instalirati ovaj malware. Promijenite te podatke!

2) Nikad nemojte “exposati” prema van interne uređaje bez dobrog firewalla. To uključuje FTP servere, NAS servere, Plex servere i pametne uređaje. Ako morate exposati uređaj van interne mreže, koristite port filtering i forwarding softver. Ako ne znate kako to napraviti, pitajte nekog ili kupite softver za to. Ali vjerojatno mali broj vas ima potrebe za ovime.

3) Nikad nemojte ostaviti uključenu opciju za udaljeno (remote) administriranje routera. To je ponekad jako praktično, ali je isto tako i “ranjivo” na ovakve malwaree.

4) Uvijek budite ažurni. Ažurirajte firmware redovno, odnosno čim postane dostupan.

Uvijek vam ostaje i opcija da kupite bolji i sigurniji router, te da se tako zaštitite, ali ni tu nema nikakve garancije. Na primjer, Netgearovi routeri su super i relativno su skupi, a opet su ranjivi, što možete vidjeti po popisu routera koji su do sada zaraženi.

Piše: B.P.

Netko tko nije upućen početi će se bojati zlih Rusa 🙂 Ruski hakeri, Putin, ruska vlada… grrrr.

Nigdje dokaza, nigdje svjedoka, samo neke natuknice, neimenovani izvori, u stilu rekla moja tetka… i tako već godinama čitamo o zlom Putinu i ruskim vladinim hakerima 😀